Николай Николов

Posts by Николай Николов:

ati radeon x550 windows 8 black screen with mouse

Тъй като windows 8.1 взе да ми харесва много – бърз е и доста стабилен, реших да го сложа на десктоп машините които имам – в къщи и в нашите.

Тъй като windows 8.1 взе да ми харесва много – бърз е и доста стабилен, реших да го сложа на десктоп машините които имам – в къщи и в нашите.

Компа на нашите е чат пат хубав, но използва стара видео карта ATI radeon x550, за която няма за съжеление драйвери за windows 8.1 в офисиалния сайт на AMD

Успях да инсталирам драиверите по малко по-различен начин – след като инсталатора приключи, но самата видео карта все още не беше разпознаваема от windows-a, трябваше ръчно от device manager да избера пътя : „C:\ATI\…“ нещата видимо се получиха.

Да ама не! След рестарт стана следната ситуация – черен екран и само курсора на мишката се виждаше ( и се движеше съответно ). Тук интересното е, че ако се опитам да вляза в този компютър през teamviewer, който предварително бях инсталирал, нещата се получаваха без проблеми.

Всичко се виждаше и всичко изглеждаше съвсем нормално. Само че проблема с черния екран и мишката си остана.

Тази интересна ситуация за моя радост имаше хубав край – успях да разбера и оправя проблема с черния екран!

Работата стана след като премахнах вече инсталирания драйвер от device manager-а (това го направих през teamviewer, но същия резултат може да се постигне и през Safe mode на windows-a), добавих compatibility mode на инсталатора (сложих windows vista) и го стартирах.

След като стигна почти до края, инсталатора ми каза, че за да завърши процеса е необходимо да си дръпне сам .net 2.5 и .net 3.5. Мисля че това беше и разковничето с което проблема ми се реши.

Така протече инсталацията, рестартирах няколко пъти и за моя голяма радост всичко си беше вече ок!

Надявам се тази статия да бъде полезна на някой в решаването му на подобен проблем със стара видео карта и нов windows 8.1 🙂

Футболни залози?

Искам да споделя, че от няколко дни съм започнал да залагам в интернет на футболни мачове. Причината заради която не го правех досега, е явното ми пристрастие към един футболен отбор – Manchester United. Хубавото в слуая е, че мога да изкарам доста пари ако имам късмет, лошото е че трябва да залагам против любимия си отбор (защото в момента са в криза и не играят никак добре).

Като всеки начинаещ, така и аз започвам с минимални залози – не се хвърлям на дълбокото.. и смятам да послушам приятеля си Стелко – да внимавам със зарибявката!

Изтриване на празното място на хард диск

Изтриване на празното място на хард диск – звучи глупаво нали? Да ама не..

На мен по-скоро ми звучи логично от гледна точка на това: копувам си хард диск втора употреба от prodavalnik.com например.

Предишният му собственик го е форматирал, като с това той си мисли че е изтрил информацията от него. Да ама не!

Има много програми за Windows или Linux които могат да възтановят тази информация (дали частично или напълно) но могат.

Затова е важно да се знае, че ако искаме да скрием напълно информацията от хард диска си , то е необходимо да я изтрием безвъзвратно.

В този си пост ще напиша как става тая хватка под Linux / мразя Windows / :

root@test:~# df -m Filesystem 1M-blocks Used Available Use% Mounted on /dev/simfs 10240 777 9464 8% / none 256 1 256 1% /dev none 52 1 51 2% /run none 5 0 5 0% /run/lock none 205 0 205 0% /run/shm none 100 0 100 0% /run/user root@test:~#

Тук се вижда че имаме свободни 9464MB които ще запълним до дупка и след това ще изтрием чрез командата shred

Първо създаваме файл голям колкото свободно място имаме в момента, след това го изтриваме „защитено“ със shred:

root@test:~# dd if=/dev/zero of=/free-space bs=1024 count=102400 102400+0 records in 102400+0 records out 104857600 bytes (105 MB) copied, 0.397582 s, 264 MB/s root@test:~# du -sh /free-space 101M /free-space root@test:~# shred -v -s 9464M /free-space shred: /free-space: pass 1/3 (random)... shred: /free-space: pass 1/3 (random)...645MiB/9.3GiB 6% shred: /free-space: pass 1/3 (random)...892MiB/9.3GiB 9% shred: /free-space: pass 1/3 (random)...1.2GiB/9.3GiB 13% shred: /free-space: pass 1/3 (random)...1.6GiB/9.3GiB 17% shred: /free-space: pass 1/3 (random)...1.9GiB/9.3GiB 21% shred: /free-space: pass 1/3 (random)...2.3GiB/9.3GiB 24% shred: /free-space: pass 1/3 (random)...2.6GiB/9.3GiB 28% shred: /free-space: pass 1/3 (random)...2.9GiB/9.3GiB 32% shred: /free-space: pass 1/3 (random)...3.3GiB/9.3GiB 36% shred: /free-space: pass 1/3 (random)...3.7GiB/9.3GiB 40% shred: /free-space: pass 1/3 (random)...4.0GiB/9.3GiB 43% shred: /free-space: pass 1/3 (random)...4.4GiB/9.3GiB 47% shred: /free-space: pass 1/3 (random)...4.7GiB/9.3GiB 51% shred: /free-space: pass 1/3 (random)...5.1GiB/9.3GiB 55% shred: /free-space: pass 1/3 (random)...5.4GiB/9.3GiB 59% shred: /free-space: pass 1/3 (random)...5.8GiB/9.3GiB 62% shred: /free-space: pass 1/3 (random)...6.1GiB/9.3GiB 66% shred: /free-space: pass 1/3 (random)...6.5GiB/9.3GiB 70% shred: /free-space: pass 1/3 (random)...6.9GiB/9.3GiB 74% shred: /free-space: pass 1/3 (random)...7.2GiB/9.3GiB 78% shred: /free-space: pass 1/3 (random)...7.6GiB/9.3GiB 82% shred: /free-space: pass 1/3 (random)...7.9GiB/9.3GiB 86% shred: /free-space: pass 1/3 (random)...8.3GiB/9.3GiB 90% shred: /free-space: pass 1/3 (random)...8.7GiB/9.3GiB 94% shred: /free-space: pass 1/3 (random)...9.0GiB/9.3GiB 98% shred: /free-space: error writing at offset 9913876480: Disk quota exceeded root@test:~# df -h Filesystem Size Used Avail Use% Mounted on /dev/simfs 10G 10G 0 100% / none 256M 4.0K 256M 1% /dev none 52M 1020K 51M 2% /run none 5.0M 0 5.0M 0% /run/lock none 205M 0 205M 0% /run/shm none 100M 0 100M 0% /run/user root@test:~# du -sh /free-space 9.3G /free-space root@test:~# du -m /free-space 9464 /free-space

samba 4 active directory

![]() Привет,

Привет,

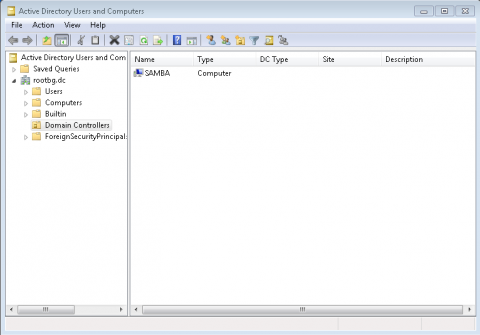

Днес реших да споделя за новата ми играчка – а именно samba 4 active directory – или иначе казано, подкарах напълно функциониращ Active Directory сървър под линукс, и така спрях Windows 2008 R2 сървър който работеше само за това и ядеше 4 гб рам ей така.. от нищото..

Цялата работа с Active Directory е възможно благодарение на новата версия на samba – а именно версия 4, която позволява самият демон samba да работи като AD. След успешната му инсталация, AD сървъра може да се управлява през Windows машина след като се инсталира така нареченият : Microsoft’s Remote Server Administration Tools.

Този туул работи на Windows XP, Vista, 7 но трябва версията им да е Professional.

Ето и накратко как става работата, като примера който ще дам е за AD върху CentOS:

1. Трябва да се логнете като root в сървъра и да пуснете ъпдейт на пакетите:

# yum update

2. Трябва да се инсталират и следните пакети които са необходими за компилирането на Samba 4:

# yum install glibc glibc-devel gcc python* libacl-devel krb5-workstation krb5-libs pam_krb5 openldap-devel

3. Проверяваме дали вече нямаме инсталирана по-стара версия на samba която трябва да премахнем:

# rpm -qa | grep samba

4. Ако имаме по-стара версия, махаме я чрез:

# yum remove samba-winbind-client samba-common samba-client

5. Инсталираме git чрез който ще изтеглим и samba 4:

# yum install git-core

6. Изтегляме последната версия на samba 4:

# git clone git://git.samba.org/samba.git samba-master

7. Рестартираме сървъра за да всеки случай:

# reboot

8. Логваме се отново като root и започваме с компилирането на samba 4:

# cd samba-master # ./configure --enable-debug --enable-selftest # make

9. Ако всичко е ок, продължаваме напред:

# make install

След успешно инсталиране, директорията и конфигурационните файлове на samba 4 се намират на : ‘/usr/local/samba’.

Следва и конфигурирането на Active Directory сървъра:

[root@samba ~]# /usr/local/samba/bin/samba-tool domain provision Realm [ROOT.BG]: ROOTBG.DC Domain [ROOTBG]: ROOT.BG Server Role (dc, member, standalone) [dc]: DNS backend (SAMBA_INTERNAL, BIND9_FLATFILE, BIND9_DLZ, NONE) [SAMBA_INTERNAL]: DNS forwarder IP address (write 'none' to disable forwarding) [10.0.20.3]: Administrator password: Retype password: Looking up IPv4 addresses Looking up IPv6 addresses No IPv6 address will be assigned Setting up secrets.ldb Setting up the registry Setting up the privileges database Setting up idmap db Setting up SAM db Setting up sam.ldb partitions and settings Setting up sam.ldb rootDSE Pre-loading the Samba 4 and AD schema Adding DomainDN: DC=rootbg,DC=dc Adding configuration container Setting up sam.ldb schema Setting up sam.ldb configuration data Setting up display specifiers Modifying display specifiers Adding users container Modifying users container Adding computers container Modifying computers container Setting up sam.ldb data Setting up well known security principals Setting up sam.ldb users and groups Setting up self join Adding DNS accounts Creating CN=MicrosoftDNS,CN=System,DC=rootbg,DC=dc Creating DomainDnsZones and ForestDnsZones partitions Populating DomainDnsZones and ForestDnsZones partitions Setting up sam.ldb rootDSE marking as synchronized Fixing provision GUIDs A Kerberos configuration suitable for Samba 4 has been generated at /usr/local/samba/private/krb5.conf Once the above files are installed, your Samba4 server will be ready to use Server Role: active directory domain controller Hostname: samba NetBIOS Domain: ROOT.BG DNS Domain: rootbg.dc DOMAIN SID: S-1-5-21-520620405-2705991534-2248172295

Стартираме samba 4 демона чрез :

/usr/local/samba/sbin/samba

А за автоматично стартиране на сървъра, можем да добавим този ред в rc.local конфига :

echo "/usr/local/samba/sbin/samba" > /etc/rc.local

Накрая пускаме и проверка да видим дали е ок всичко:

[root@samba ~]# /usr/local/samba/sbin/samba -V Version 4.2.0pre1-GIT-efad13a [root@samba ~]#

[root@samba ~]# /usr/local/samba/bin/smbclient -L localhost -U% Domain=[ROOT.BG] OS=[Windows 6.1] Server=[Samba 4.2.0pre1-GIT-efad13a] Sharename Type Comment --------- ---- ------- netlogon Disk sysvol Disk box Disk Office docs root.bg Disk root.bg docs soft Disk Software IPC$ IPC IPC Service (Samba 4.2.0pre1-GIT-efad13a) Domain=[ROOT.BG] OS=[Windows 6.1] Server=[Samba 4.2.0pre1-GIT-efad13a] Server Comment --------- ------- Workgroup Master --------- ------- [root@samba ~]#

[root@samba ~]# host -t SRV _ldap._tcp.rootbg.dc. _ldap._tcp.rootbg.dc has SRV record 0 100 389 samba.rootbg.dc. [root@samba ~]# host -t SRV _kerberos._udp.rootbg.dc. _kerberos._udp.rootbg.dc has SRV record 0 100 88 samba.rootbg.dc. [root@samba ~]# host -t A samba.rootbg.dc. samba.rootbg.dc has address 10.0.20.2[

Следва и конфигурирането на Kerberos:

cp /usr/local/samba/share/setup/krb5.conf /etc/krb5.conf

Трябва да се промени реда default_realm от ${REALM} на името на realm-a :

cat /etc/krb5.conf [libdefaults] default_realm = ROOTBG.DC dns_lookup_realm = false dns_lookup_kdc = true

И тестването да покаже това:

[root@samba samba]# kinit Administrator@ROOTBG.DC Password for Administrator@ROOTBG.DC: Warning: Your password will expire in 41 days on Sun May 4 02:54:08 2014 [root@samba samba]# klist Ticket cache: FILE:/tmp/krb5cc_0 Default principal: Administrator@ROOTBG.DC Valid starting Expires Service principal 03/23/14 18:12:28 03/24/14 04:12:28 krbtgt/ROOTBG.DC@ROOTBG.DC renew until 03/24/14 18:12:25 [root@samba samba]#

Накрая инсталираме Windows Remote Administration Tools:

1. Изтегляме Windows Remote Server Administration Tools

2. Следваме инструкциите за ‘Install RSAT’

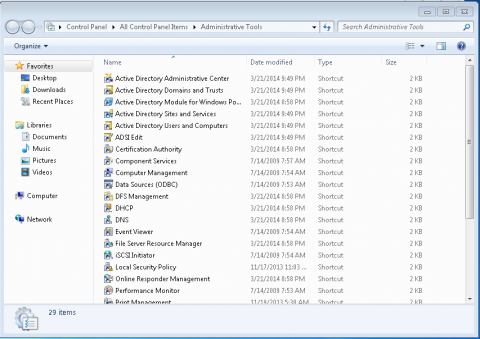

3. Инсталираме необходимите компоненти от ‘Control Panel > Programs > Turn Windows features on or off > Remote Server Administration Tools’

Това е 🙂 Вече имаме работещ Active Directory сървър на нашият linux сървър, без да е необходимо да използваме услугите на Microsoft – и по-специално да имаме Windows Server!